安卓版下载

安卓版下载

大小:

下载:5928次

硬件软件安全技术规范

- 支 持:

- 分 类:安卓应用

- 大 小:

- 版 本:

- 评 分:

- 开发者:

- 下载量:5928次

- 发 布:2025-01-12 22:06

手机扫码免费下载

#硬件软件安全技术规范截图

#硬件软件安全技术规范简介

亲爱的读者们,你是否曾想过,那些看似冰冷的电脑硬件和复杂的软件背后,其实隐藏着一套严密的安全体系?没错,这就是我们今天要聊的话题——硬件软件安全技术规范。想象如果没有这些规范,我们的个人信息、商业机密,甚至国家安全,都可能面临巨大的风险。那么,就让我们一起揭开这神秘的面纱,探索一下这个领域的奇妙世界吧!

硬件:基石上的守护者

首先,让我们从硬件说起。硬件,就像是电脑的骨架,支撑着整个系统的运行。而在这坚实的骨架中,隐藏着无数的安全隐患。为了保护我们的电脑免受病毒、黑客的侵袭,硬件安全规范应运而生。

你知道吗?运算器、控制器、主存储器……这些看似普通的硬件组件,其实都肩负着保护电脑安全的重任。运算器负责处理数据,控制器则是整个电脑的指挥中心,而主存储器则像是一个巨大的仓库,存储着我们的程序和数据。

为了确保这些硬件组件的安全,计算机软件技术规范对其提出了严格的要求。比如,运算器需要具备强大的算术和逻辑运算能力,控制器要能够精确控制程序的执行,主存储器则需要具备高速的存取速度和足够的存储空间。

软件:守护者的智慧之盾

硬件是基石,而软件则是守护者的智慧之盾。软件,就像是电脑的血液,流淌在硬件的每一个角落。它不仅负责处理各种任务,还肩负着保护电脑安全的重任。

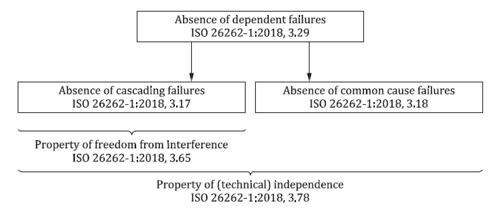

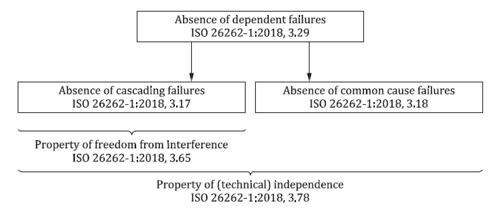

在软件领域,安全规范同样至关重要。它要求软件在设计和开发过程中,必须遵循一系列的安全原则,以确保软件的安全性。比如,软件需要具备防病毒、防黑客攻击的能力,同时还要保证数据的完整性和保密性。

那么,软件安全规范具体包括哪些内容呢?这里,我们可以以可信平台模块(TPM)为例。TPM是一种安全密码处理器,它可以将密码、证书或加密密钥存储在设备中,从而保护我们的电脑免受攻击。

此外,Arm机密计算架构(CCA)也是一种重要的软件安全规范。它通过提供受保护执行环境,为机密计算提供了一个安全的环境。CCA不仅关注基于特权的隔离,还获得了反向操作的保护,确保分配给领域的资源同样受到保护。

规范:安全体系的守护神

硬件和软件的安全,离不开安全规范的守护。这些规范,就像是安全体系的守护神,时刻守护着我们的电脑安全。

那么,这些规范是如何诞生的呢?其实,它们是由一群专业人士共同制定的。这些专业人士来自不同的领域,包括计算机硬件、软件、安全等。他们通过深入研究,出了一套适用于不同场景的安全规范。

值得一提的是,这些规范并非一成不变。随着技术的发展,安全规范也在不断更新和完善。比如,可信计算组织(TCG)就持续修订TPM规范,以确保其能够适应不断变化的安全需求。

未来:安全体系的进化

在这个信息爆炸的时代,硬件软件安全技术规范的重要性不言而喻。随着技术的不断发展,安全体系也在不断进化。

以龙芯为例,他们考虑开放授权其架构指令系统,希望通过降低门槛、无版税等方式来吸引开发者。这种开放的态度,有助于推动安全体系的进一步发展。

当然,安全体系的进化并非一蹴而就。我们需要不断学习、探索,才能跟上时代的步伐。而在这个过程中,硬件软件安全技术规范将扮演着越来越重要的角色。

亲爱的读者们,让我们一起期待这个领域的未来,期待安全体系更加完善、更加智能。在这个充满挑战和机遇的时代,让我们携手共进,共同守护我们的电脑安全!