安卓版下载

安卓版下载

大小:61.31MB

下载:2788次

TepTep

- 支 持:Android

- 分 类:安卓应用

- 大 小:61.31MB

- 版 本:2.68.2-rel#100000

- 评 分:

- 开发者:

- 下载量:2788次

- 发 布:2025-05-08 14:02

手机扫码免费下载

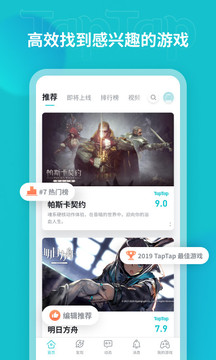

#TepTep 截图

#TepTep 简介

揭秘“decept”:网络世界的隐形杀手,你了解多少?

在这个信息爆炸的时代,网络已经成为我们生活中不可或缺的一部分。在这片看似平静的海洋中,却潜藏着无数看不见的暗流涌动。今天,就让我们一起揭开“decept”的神秘面纱,探索这个网络世界的隐形杀手。

一、什么是“decept”

“decept”并非一个常见的网络术语,但它在网络安全领域却有着举足轻重的地位。简单来说,“decept”指的是一种利用欺骗手段进行网络攻击的技术。它通过伪装成合法用户或系统,悄无声息地侵入目标网络,窃取信息、破坏系统,甚至控制整个网络。

二、decept的攻击手段

1. 钓鱼攻击:这是最常见的decept手段之一。攻击者通过发送伪装成正规机构的邮件或短信,诱导用户点击链接或下载附件,从而获取用户的个人信息。

2. 中间人攻击:攻击者拦截目标用户与服务器之间的通信,篡改数据或窃取信息。这种攻击手段隐蔽性极强,难以察觉。

3. 伪装攻击:攻击者伪装成合法用户或系统,通过合法途径进入目标网络,然后实施攻击。

4. 社会工程学攻击:攻击者利用人的心理弱点,通过欺骗、诱导等手段获取目标用户的信任,进而获取敏感信息。

三、decept的危害

1. 信息泄露:decept攻击可能导致大量用户信息泄露,给个人和企业带来严重损失。

2. 财产损失:攻击者可能通过窃取资金、盗用账户等方式,给用户和企业造成经济损失。

3. 声誉受损:一旦发生decept攻击,受害者的声誉将受到严重影响,甚至可能引发连锁反应。

4. 系统瘫痪:攻击者可能通过控制网络,导致系统瘫痪,影响正常运营。

四、如何防范decept攻击

1. 提高安全意识:用户和企业应加强网络安全意识,不轻信陌生信息,不随意点击链接或下载附件。

2. 安装安全软件:安装专业的网络安全软件,对邮件、短信等进行安全检测,防止恶意攻击。

3. 定期更新系统:及时更新操作系统和软件,修复已知漏洞,降低攻击风险。

4. 加强内部管理:企业应加强内部管理,对员工进行安全培训,提高整体安全防护能力。

5. 数据加密:对敏感数据进行加密处理,防止攻击者窃取信息。

6. 安全审计:定期进行安全审计,及时发现并修复安全漏洞。

在这个充满挑战的网络时代,了解并防范decept攻击显得尤为重要。只有提高安全意识,加强安全防护,我们才能在这片海洋中畅游无阻。让我们一起揭开“decept”的神秘面纱,守护网络安全,共创美好未来!